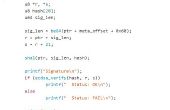

Esto no es la imagen de resultado con los archivos ocultos, porque cuando lo subo se ha convertido al jpg.

Puede descargar el archivo original de:

La contraseña es "a".

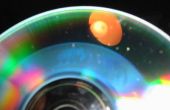

Para hacer de este instructable es necesario:

- Un unix basado en sistema operativo con una herramienta de compresión como rar y el comando cat, o windows con una herramienta de compresion.

- Algunos archivos secretos.

- Una inocente imagen en formato png o jpg.

Si lo haces, no olvides pulsar el botton que hice.

Si te gusta, no olvides pulsar el botton favorito.

Y no olvides votar este instructable para el concurso de protegidos.

Gracias.